ログイン方法

ワンタイムパスワードでのログイン

Section titled “ワンタイムパスワードでのログイン”パスワードを使わず、メール認証のみでログインする方法です。

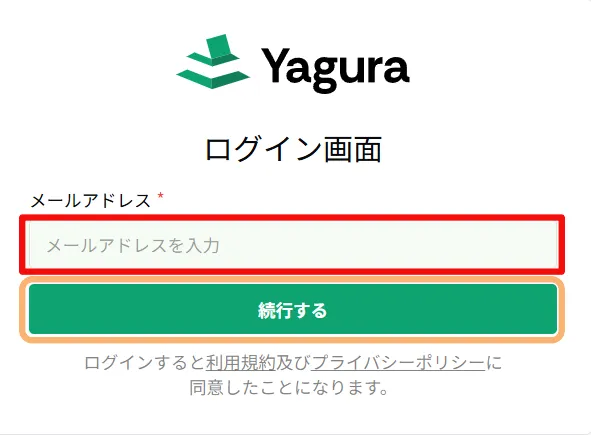

- ログインページ(

https://app.yagurasec.com/auth/sign-in)にアクセスします。

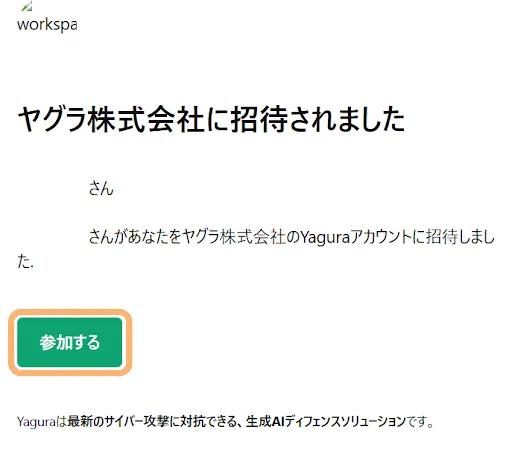

- メールアドレスを入力し、「参加する」 ボタンをクリックします。

- 「続行する」 をクリックします。

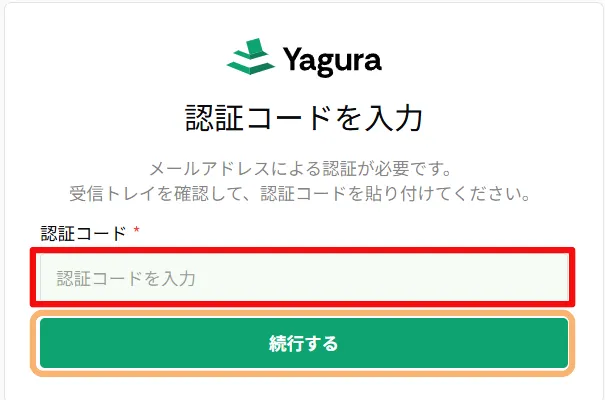

- 入力したメールアドレスに届いた6桁の認証コードを入力し、「続行する」 をクリックします。

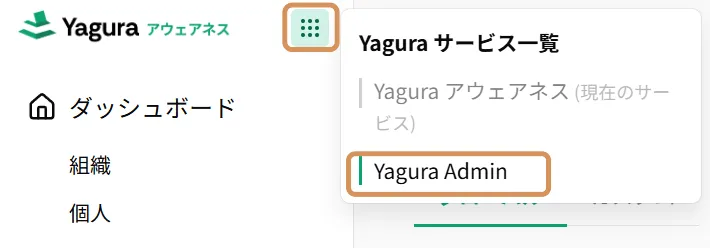

- 「ヤグラアウェアネス」 を選択してログインを完了します。

SSO認証(Microsoft Entra ID / Azure AD)

Section titled “SSO認証(Microsoft Entra ID / Azure AD)”組織でMicrosoft Entra ID (旧 Azure AD) をご利用の場合、SSO(シングルサインオン)を設定することで、メンバーが普段のアカウントでスムーズにログインできるようになります。

設定を開始する前に、以下の権限とタブが用意されていることをご確認ください。

- Yagura Admin(SSO設定を開く権限) — 「ヤグラアウェアネス」左サイドバー右上をクリックして「Yagura Admin」を選択します。

- Microsoft Entra 管理センター(「エンタープライズアプリケーション」を追加・編集できる管理者権限)

ブラウザで2つのタブを開き、行き来しながら作業を行ってください。

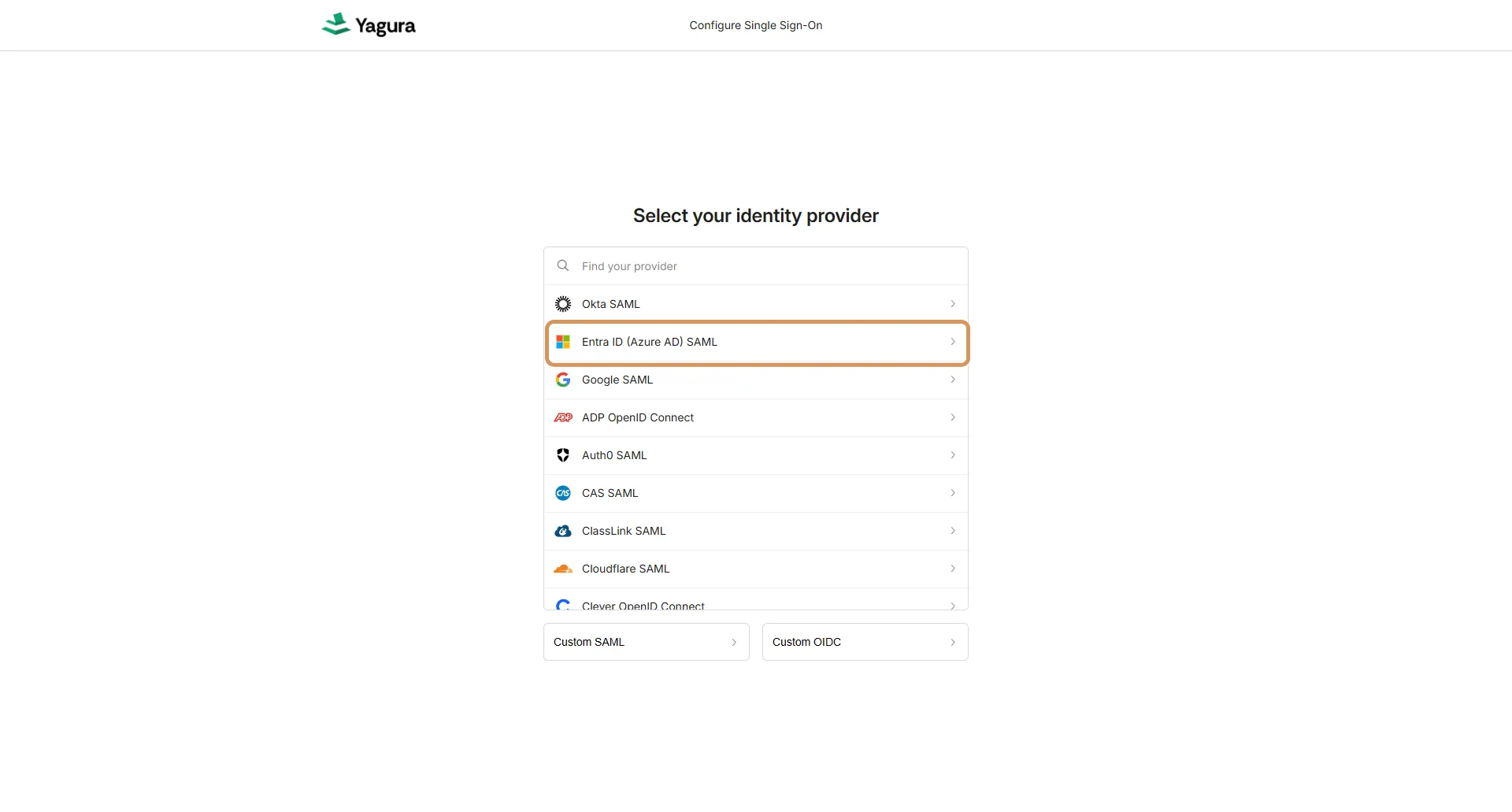

設定の開始(ヤグラアウェアネス側)

Section titled “設定の開始(ヤグラアウェアネス側)”- 「Yagura Admin」左サイドバーから 「組織」 をクリックします。

- 「SSO設定」セクションにある [SSO設定画面を開く] ボタンをクリックします。

- プロバイダー選択画面で 「Entra ID (Azure AD) SAML」 を選択します。

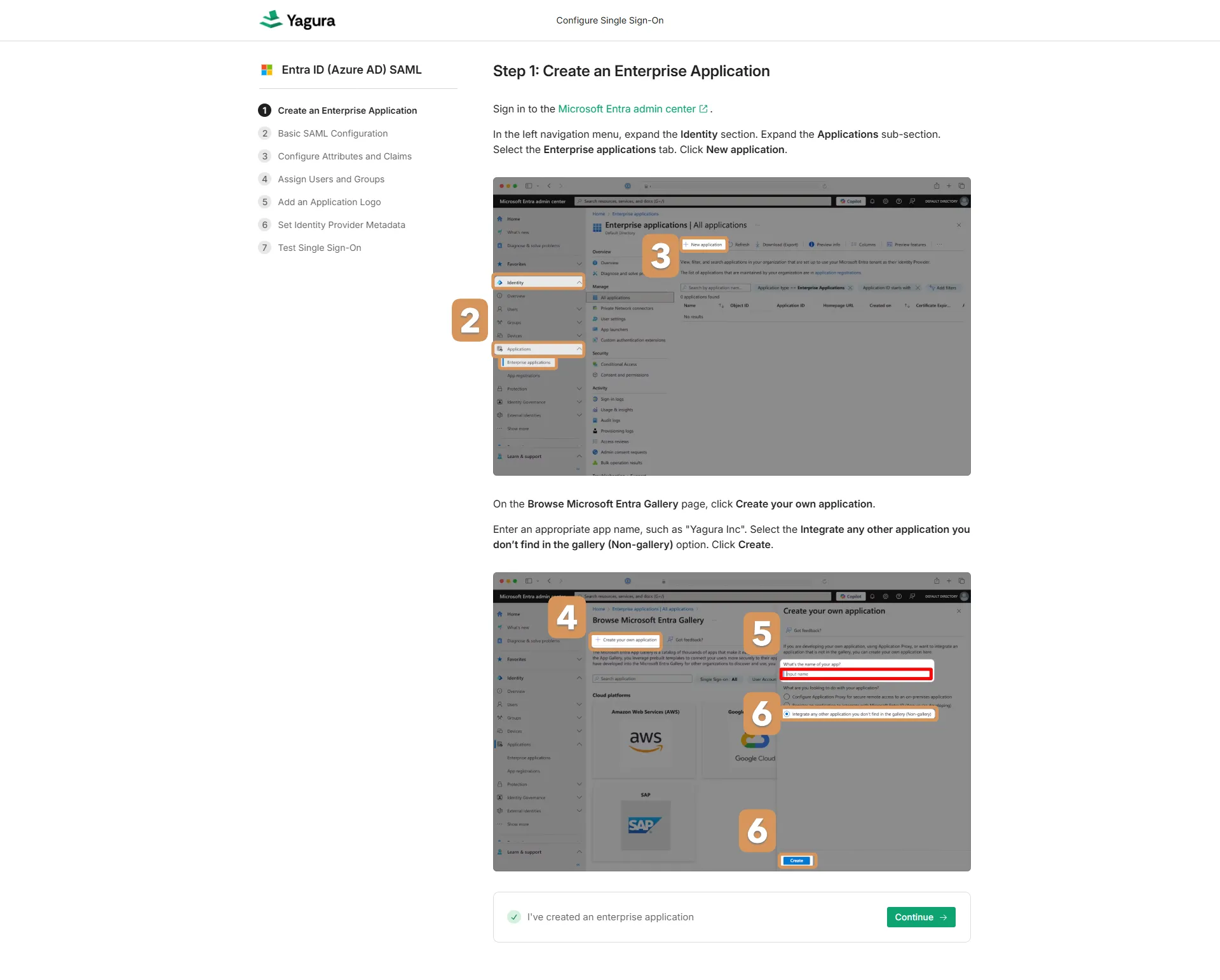

Step 1: エンタープライズアプリケーションの作成(Azure側)

Section titled “Step 1: エンタープライズアプリケーションの作成(Azure側)”Azure AD内にヤグラアウェアネス用のアプリケーション枠を作成します。

- Microsoft Entra 管理センターにログインします。

- 左メニュー [ID] > [アプリケーション] > [エンタープライズ アプリケーション] を開きます。

- 上部の [+ 新しいアプリケーション] をクリックします。

- [独自のアプリケーションの作成] を選択します。

- アプリ名に「Yagura」など任意の名前を入力し、[作成] をクリックします。

- 作成完了後、Yagura画面に戻り、下部の「I’ve created an enterprise application」にチェックを入れ、[Continue] をクリックします。

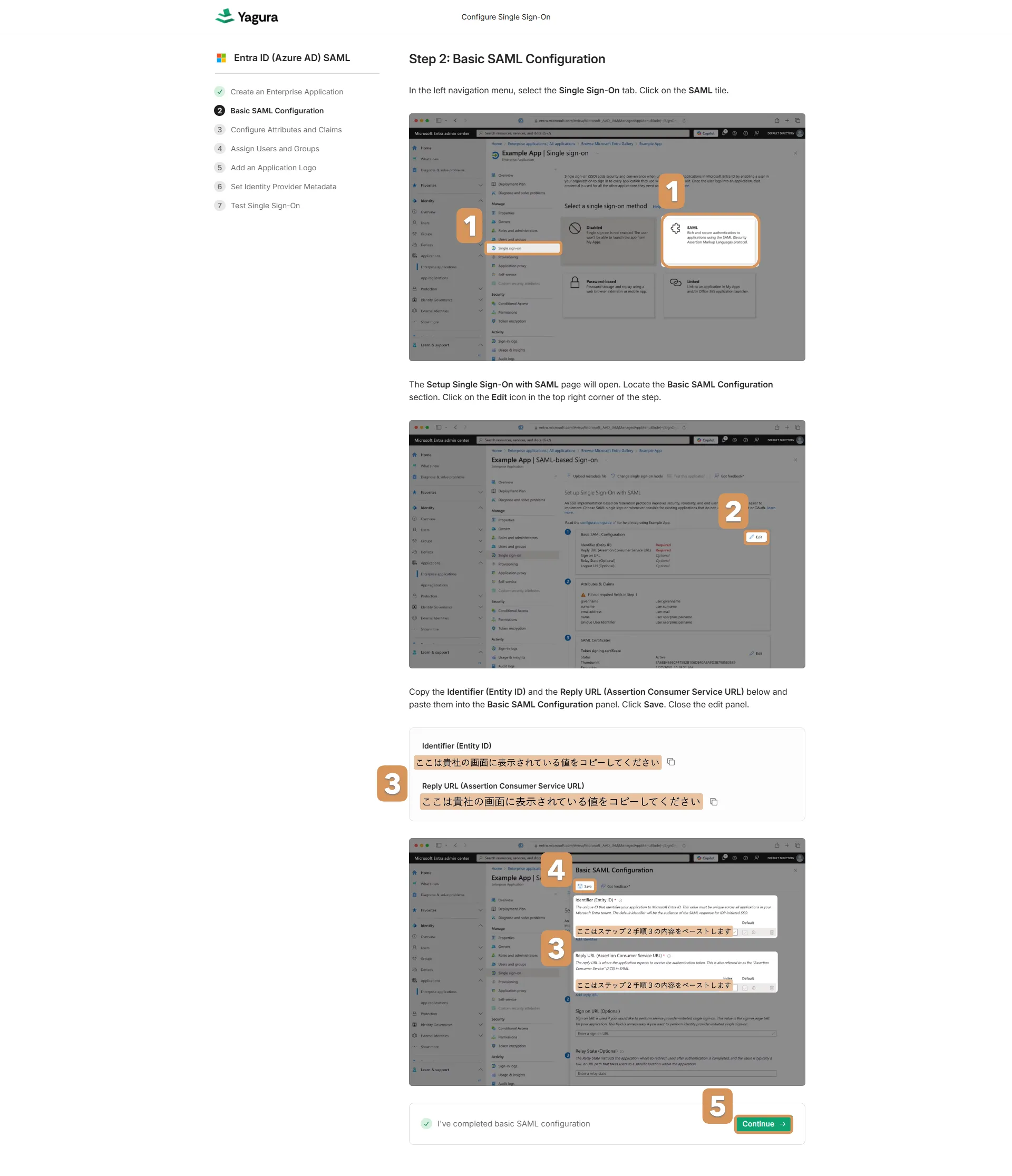

Step 2: 基本的なSAML構成(Azure側)

Section titled “Step 2: 基本的なSAML構成(Azure側)”ヤグラアウェアネスとAzure ADを紐づけるためのURLを設定します。

- AzureポータルのYaguraアプリ管理画面で、左メニューの [シングル サインオン] をクリックし、[SAML] を選択します。

- 「基本的な SAML 構成」セクションにある [編集] (鉛筆アイコン) をクリックします。

- Yaguraの設定画面(Step 2)に表示されている以下の2つの値を、Azure側の対応する欄にコピー&ペーストします。

- Identifier (Entity ID) / 識別子 (エンティティ ID)

- Reply URL (Assertion Consumer Service URL) / 応答 URL

- Azure側で [保存] をクリックし、パネルを閉じます。

- Yagura画面に戻り、チェックボックスを入れて [Continue] をクリックします。

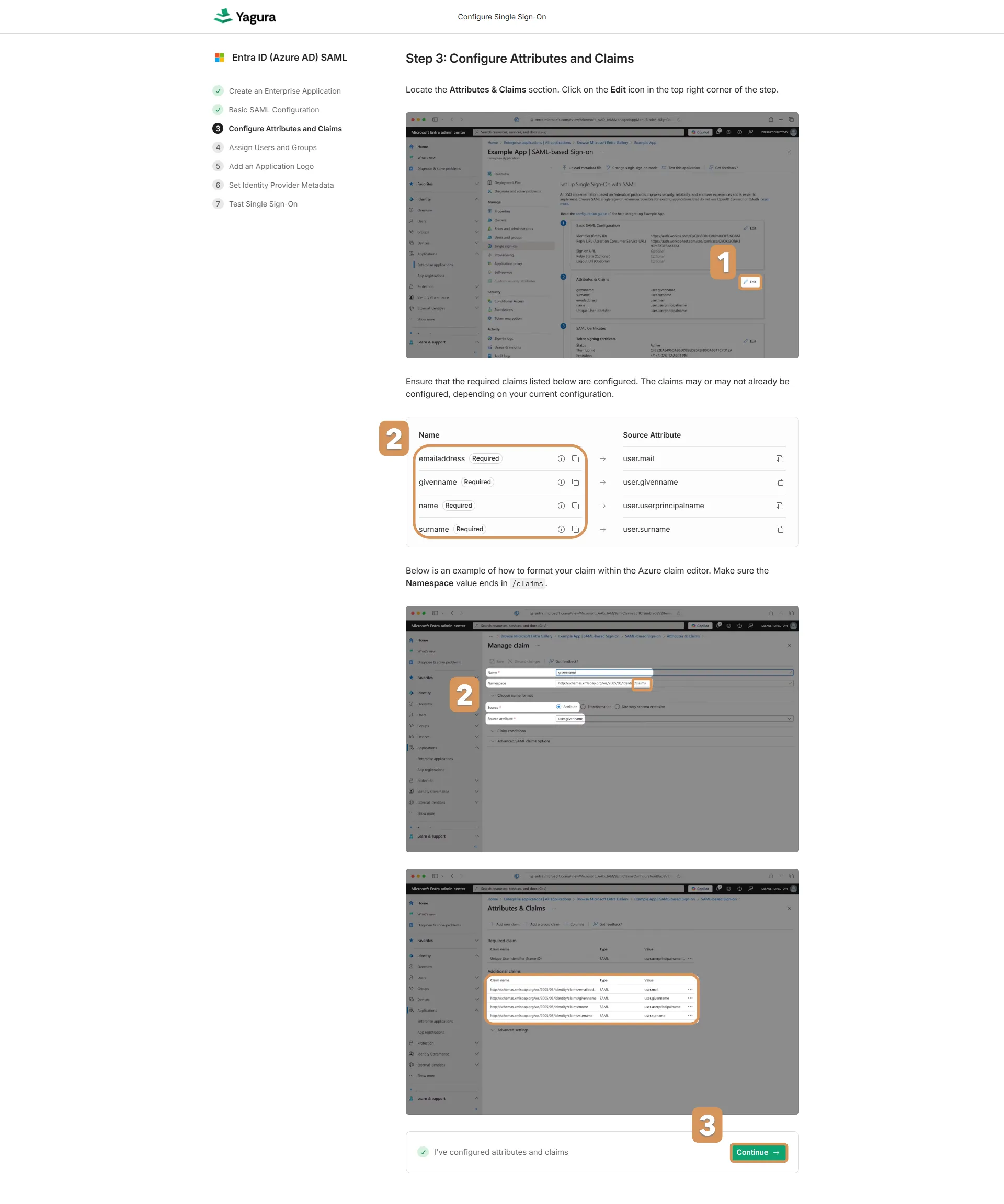

Step 3: 属性とクレームの設定(Azure側)

Section titled “Step 3: 属性とクレームの設定(Azure側)”ユーザー情報を正しくヤグラアウェアネスに渡すための設定です。

- Azureポータルの「属性と必須項目」セクションの [編集] をクリックします。

- 以下の表に従い、必須項目が設定されているか確認・編集します。既存の不要な項目は削除し、足りない場合は追加してください。

| 名前 (Name) | ソース属性 (Source Attribute) | 必須 |

|---|---|---|

| emailaddress | user.mail | はい |

| givenname | user.givenname | はい |

| name | user.userprincipalname | はい |

| surname | user.surname | はい |

- 設定が完了したら、Yagura画面でチェックボックスを入れて [Continue] をクリックします。

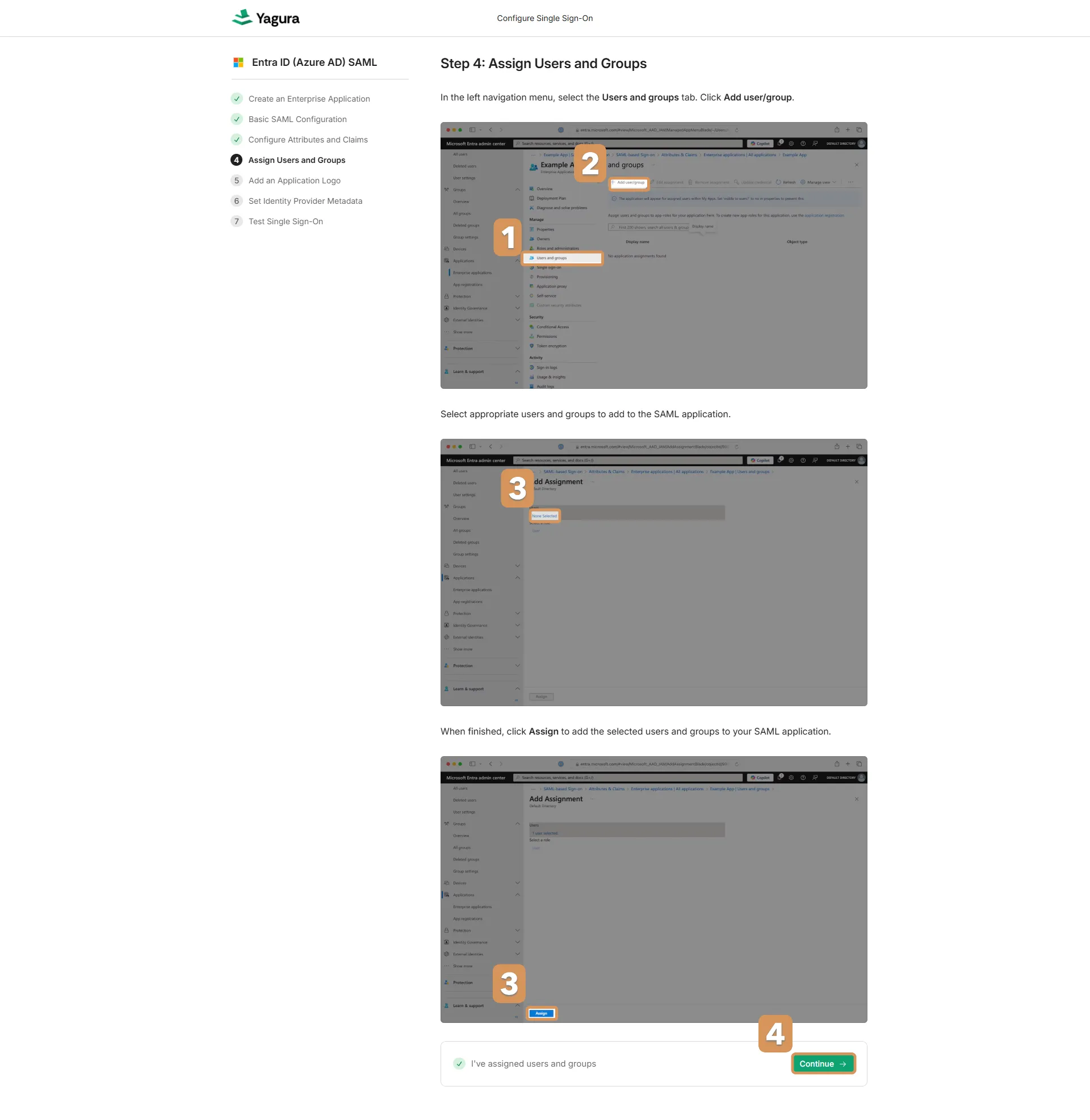

Step 4: ユーザーとグループの割り当て(Azure側)

Section titled “Step 4: ユーザーとグループの割り当て(Azure側)”ヤグラアウェアネスを利用できるユーザーを指定します。

- Azureポータルの左メニュー [ユーザーとグループ] をクリックします。

- 上部の [+ ユーザーまたはグループの追加] をクリックします。

- ヤグラアウェアネスを利用させたいユーザー、またはセキュリティグループを選択し、[割り当て] をクリックします。

- Yagura画面でチェックボックスを入れて [Continue] をクリックします。

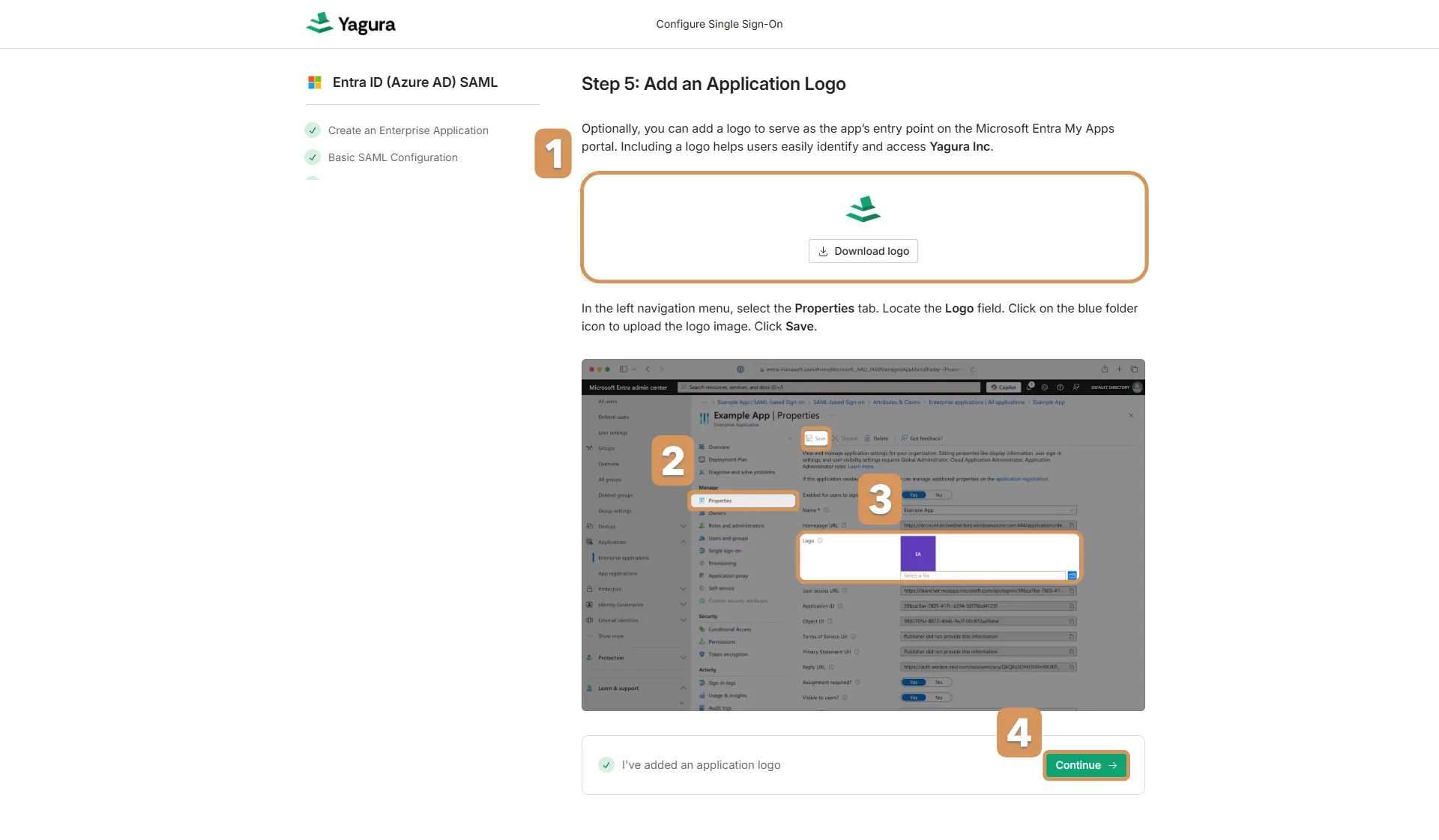

Step 5: アプリケーションロゴの追加(Azure側 / 任意)

Section titled “Step 5: アプリケーションロゴの追加(Azure側 / 任意)”ユーザーがAzureのマイアプリ画面でヤグラアウェアネスを見つけやすくするための設定です。

- Yagura画面(Step 5)からロゴ画像をダウンロードします。

- Azureポータルの左メニュー [プロパティ] をクリックします。

- 「ロゴ」フィールドにダウンロードした画像をアップロードし、[保存] をクリックします。

- Yagura画面でチェックボックスを入れて [Continue] をクリックします。

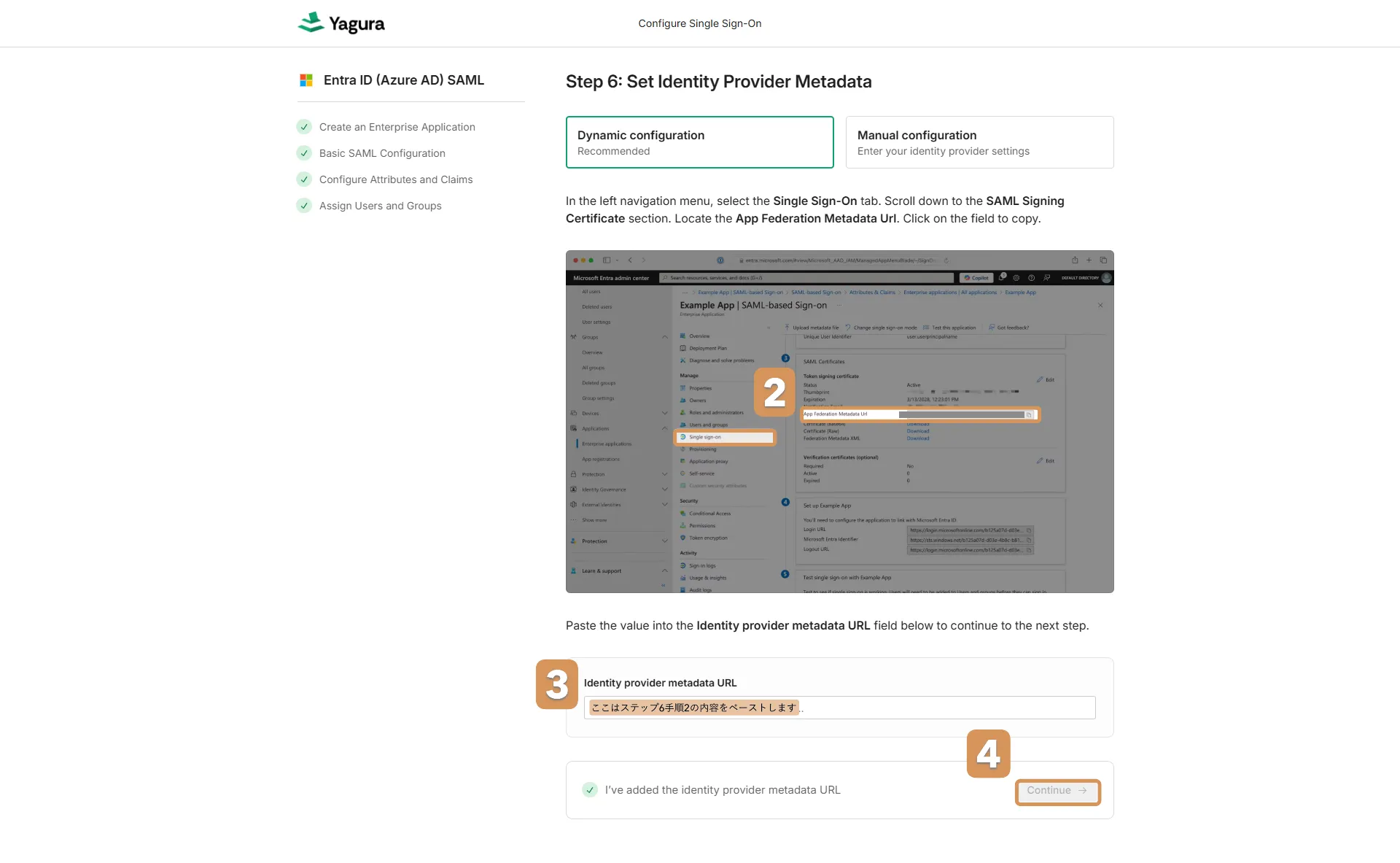

Step 6: IDプロバイダーメタデータの設定(ヤグラアウェアネス側)

Section titled “Step 6: IDプロバイダーメタデータの設定(ヤグラアウェアネス側)”Azure AD側の設定情報をヤグラアウェアネスに登録し、設定を完了させます。

- Azureポータルの「SAML 署名証明書」セクションを探します。

- 「アプリのフェデレーション メタデータ URL」 の横にあるコピーアイコンをクリックしてURLをコピーします。

- Yaguraの設定画面(Step 6)に戻り、「Identity provider metadata URL」の入力欄にコピーしたURLを貼り付けます。

- [Continue] をクリックして進みます。

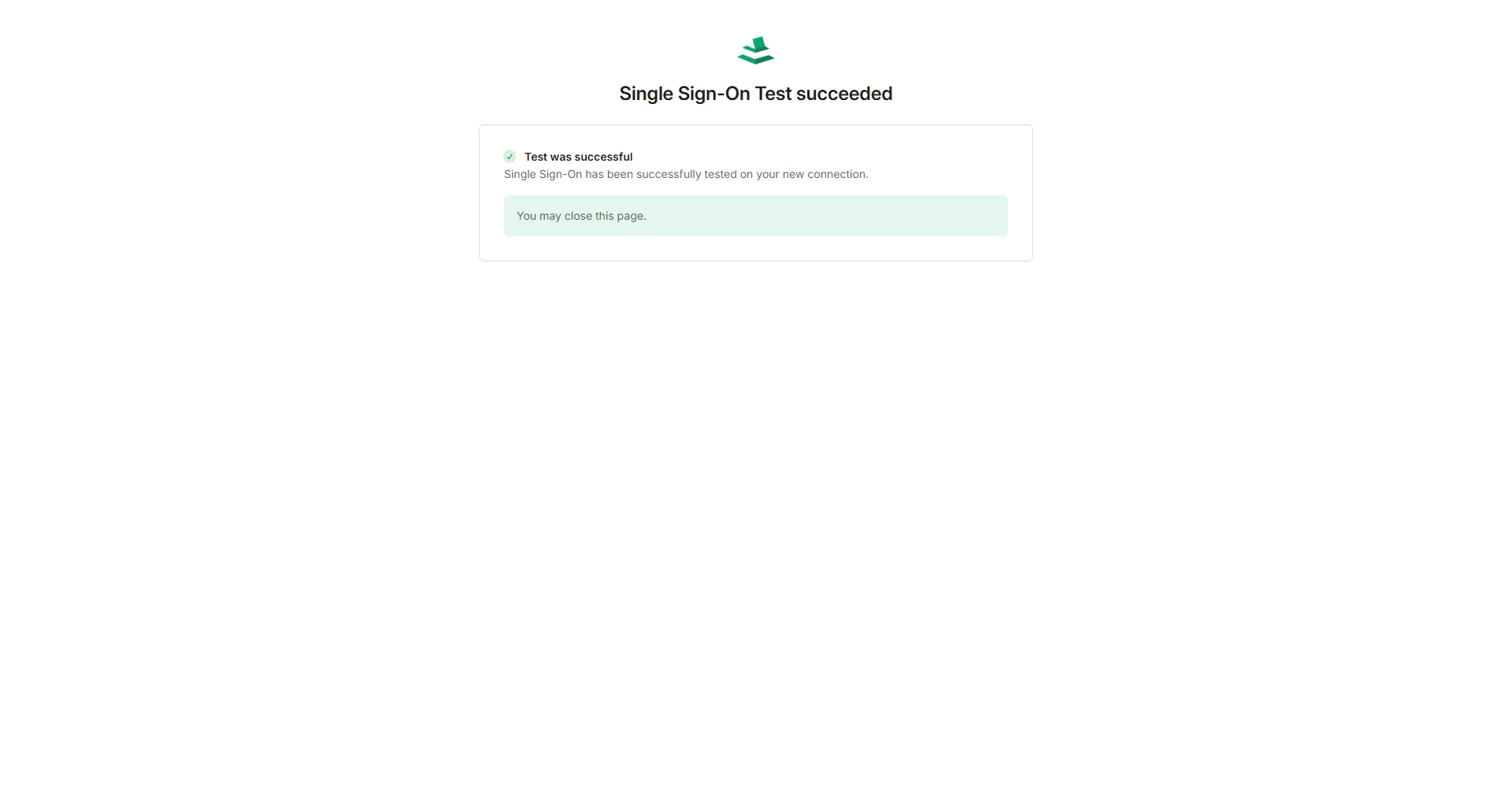

Step 7: 接続テスト

Section titled “Step 7: 接続テスト”設定が正しく行われたか確認します。

- Yagura画面(Step 7)の [Continue to sign-in] ボタンをクリックします。

- Microsoftのログイン画面が表示された場合、対象のユーザーでログインします。

- 「Test was successful」(緑色の画面)が表示されると設定は完了です。ウィンドウを閉じてください。

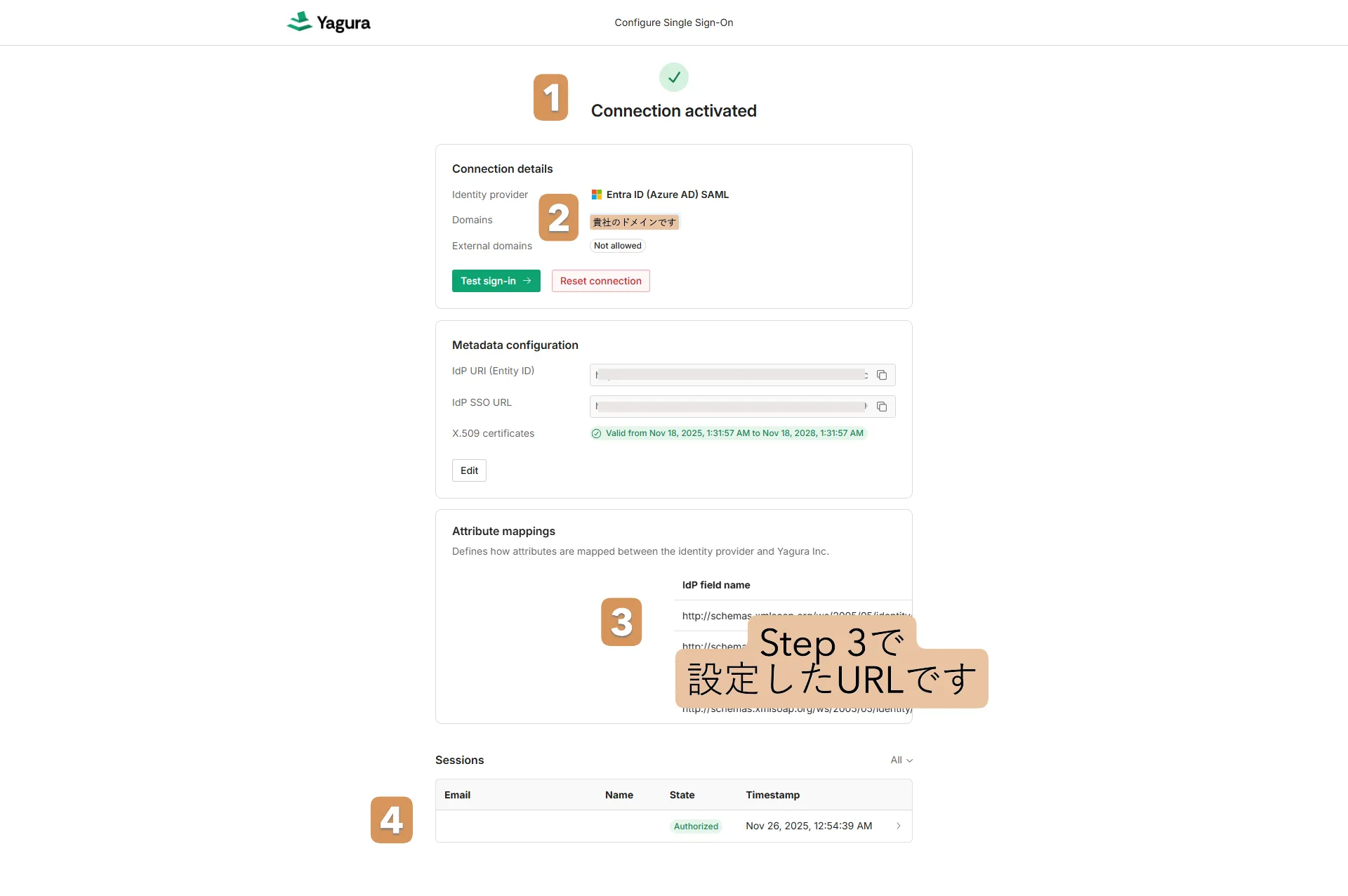

設定完了後の確認

Section titled “設定完了後の確認”接続テストが成功すると、以下を確認してください。

- ステータス確認: 画面上部に緑色のチェックマークと 「Connection activated」 と表示されていること。

- ドメインの確認:

Domains欄に貴社のドメインが正しく表示されていること。 - 属性マッピング: 画面下部のリストに、Step 3で設定した属性のURLが表示されていること。

- セッションログ: SSO経由でログインしたユーザーの履歴が

State: Authorizedとなっていること。

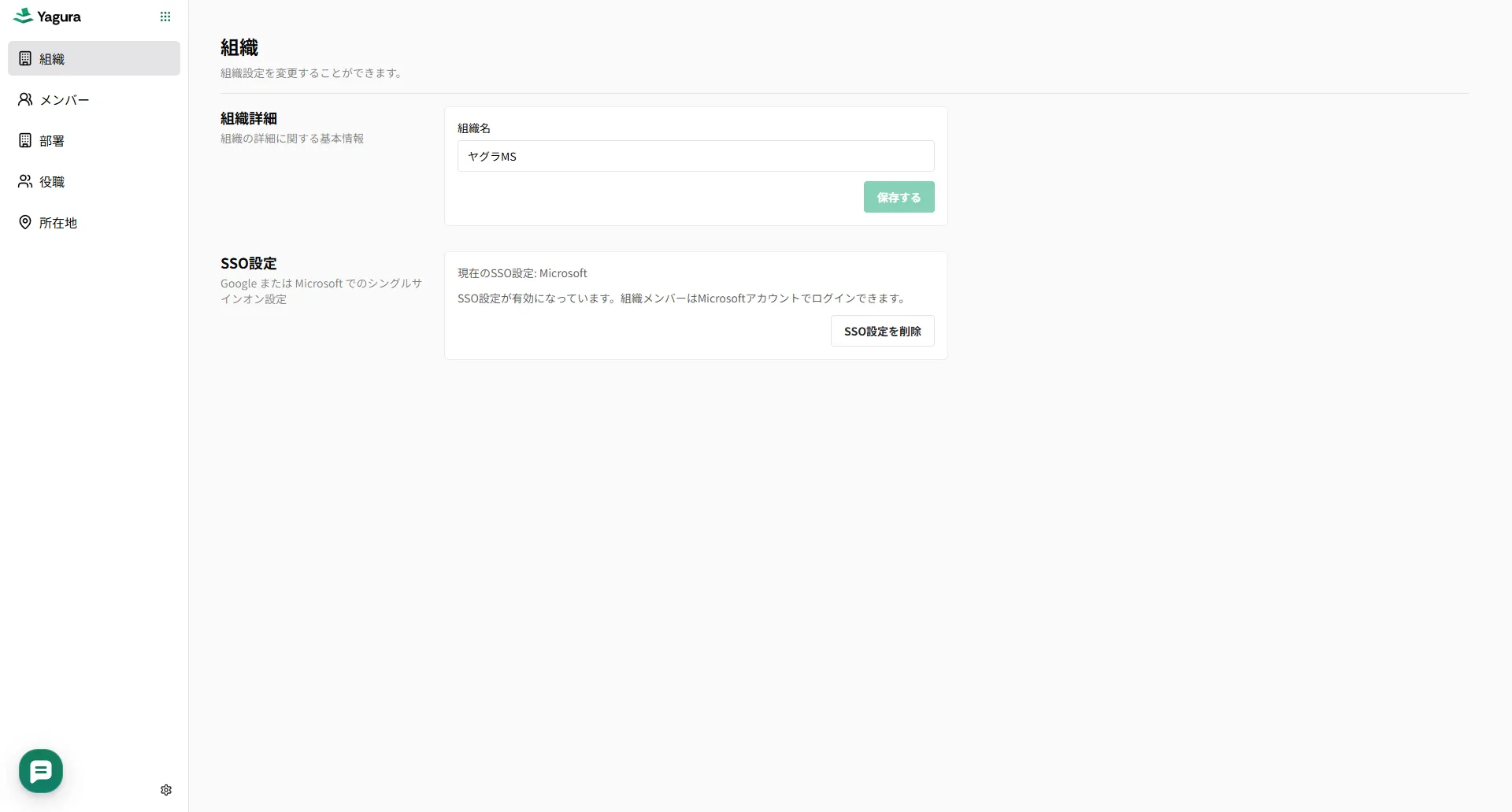

SSO設定の削除・無効化

Section titled “SSO設定の削除・無効化”

「YaguraAdmin」> [組織] > 「SSO設定」セクションの [SSO設定を削除] ボタンから削除できます。

SSOログイン方法

Section titled “SSOログイン方法”- ログインページでメールアドレスを入力します。

- 自動的にSSO認証画面にリダイレクトされます。

- お使いのアカウントで認証を行うと、自動的にダッシュボードへ移動します。